В великой спешке, желая как можно быстрее получить доступ к высокоскоростному Интернету. Такое наплевательское отношение довольно тяжело понять, т.к. в дальнейшем это приводит к большим проблемам в сфере безопасности. Но сегодня софт и “железо” из самого WiFi-оборудования также не помогают исправить ситуацию в целом, т.к. надлежащая конфигурация всех систем требует достаточного времени для настроек, и она не очень то понятна для рядового пользователя. И чтобы исправить тяжелую ситуацию с безопасностью в данной сфере, внизу представлены 10 пошаговых наставлений, которые помогут вам переломить всю ситуацию в лучшую сторону.

Шаг первый.

Центральной частью любого WiFi оборудования является так называемая точка доступа или маршрутизатор(Router). И чтобы собрать все эти продукты воедино, производители WiFi-оборудования предоставляют специализированные веб-страницы, благодаря которым пользователи WiFi могут входить в Сеть, используя свой собственный эккаунт и специализированный особый сетевой адрес. Вся эта веб-конструкция защищена экраном-логином(имя пользователя и пароль), которое, по идее, должно давать доступ в Сеть только зарегистрированным пользователям. Однако, по умолчанию, логины предоставляются самими производителями WiFi-оборудования, и они все прекрасно известны хакерам в Интернете. Следует назамедлительно поменять все эти настройки. Меняйте прямо сейчас!

Шаг второй.

Следует включить защиту шифрования WPA/WEP. Все виды WiFi-оборудования поддерживают некоторые формы шифрования. Сама технология шифрования меняет должным образом все сообщения, которые рассылаются посредством WiFi; наличие данного стандарта шифрования подразумевает, что не каждый сможет прочитать ваши сообщения. В наше время существуют несколько стандартов защиты по этой части; таким образом, вам просто надо найти то, которое будет наиболее эффективно работать с вашим WiFi-оборудованием. Однако, здесь следует понимать, что какую бы технологию вы бы не использовали: WAP или WEP(на данный момент она морально устарела), все WiFi-дивайсы в вашей сети должны поддерживать собственные настройки пользователя. Для начала вполне можно найти и выставить минимальный уровень безопасности в ваших настройках WiFi-оборудования.

Шаг третий.

Следует подключить Адресный Фильтр МАС.

Каждый кусочек железа WiFi-оборудования имеет особый идентификатор, который называется физическим адресом или адресом МАС. Маршрутизатор WiFi-оборудования хранит в себе МАС-адреса всех тех дивайсов, которые подключены к нему. Многие такие продукты предлагают пользователю ту опцию в виде ключа в МАС-адресах вашего оборудования, которое позволяет подключаться к Сети только проверенным дивайсам. Обязательно проделайте это, но следует запомнить, что данная особенность защиты вашего оборудования не такая сильная и мощная какую вы себе можете представить. Сведущие хакеры и их специальный софт с легкостью обманывают МАС-адреса. Так что, эта защита работает только против начинающих любителей взлома…

Шаг четвертый.

Следует поменять дефолтные SSID.

Следует понимать, что маршрутизаторы для своей работы используют SSID (Service Set Identifier). Производители поставляют свое оборудование с одними и теми же настройками SSID. Например, SSID для Linksys часто будет означать и «linksys.» Конечно, если кто-то и будет знать ваше SSID, то это не будет означать, что ваши соседи незамедлительно влезут в вашу сеть, но это будет началом… Но что здесь самое важное: когда кто-то находит дефолтный вариант SSID, то хакер лишний раз убеждается, что пользователь данной WiFi сети является полным ламером, и его систему можно и нужно немедленно атаковать. Здесь нужно помнить одно: когда вы будете конфигурировать свою WiFi-сеть, то незамедлительно поменяйте дефолтные SSID.

Шаг пятый.

Следует отключить передачу SSID.

В WiFi-cети маршрутизатор, в типичном своем состоянии, передает имя сети(SSID) в эфир через регулярные интервалы. Эта особенность была спроектирована для тех случаев и мобильных “горячих” портов, когда WiFi клиенты могут входить и выходить из зоны действия их собственной сети. Но, находясь у себя дома, данная функция роуминга полностью бесполезна, и это все серьезнейшим образом повышает тот риск, когда в вашем районе кто-то другой сможет воспользоваться всей вашей сетью! Но к счастью, в большинстве WiFi-маршрутизаторов есть особенность отключения данного роуминга через панель администратора.

Шаг шестой.

Следует отключить автосоединение или не стоит

подключаться через открытые WiFi-cети.

Соединение через открытые WiFi “горячие” порты или через маршрутизатор вашего соседа – все это ведет к повышению риска вашего собственного компьютера. Несмотря на то что в нормальном состоянии это не позволено, но все же все компьютеры имеют те настройки, которые позволяют подсоединяться к таким портам в автоматическом режиме, не уведомляя на то пользователя. Данную настройку следует отключить так быстро, как это возможно…

Шаг седьмой.

Следует поставить статические IP на все дивайсы.

Большинство домашних WiFi-линий тяготеют к использовании динамических IP адресов. DHCP технология в наше время является наилучшим решением по этой части. Однако не все так просто: именно это удобство позволяет хакерам перехватывать ваши сигналы, которые могут с легкостью получить статический IP из канала вашего DHCP. Что же делать? Следует отключить DHCP на вашем маршутизаторе, и поставить вместо него фиксированный IP; но затем также не стоит забывать сконфигурировать каждый дивайс вашего оборудования надлежащим образом. Используйте секретные IP-адреса(подобно 10.0.0 x), чтобы предотвратить подключения компьютеров напрямую из Интернета.

Шаг восьмой.

Следует активировать Firewall-ы на каждом компьютере и на самом маршуртизаторе. Современные маршрутизаторы уже содержат в себе встроенные Firewall-ы, но всегда существует опция для их отключения. Убедитесь, что на вашем маршрутизаторе Firewall включен. Для более существенной и дополнительной протекции следует инсталлировать персональный Firewall на каждый компьютер, который непосредственно соединен с самим маршрутизатором.

Шаг девятый.

Местонахождение самого маршрутизатора и безопасность всей сети.

В нормальном состоянии WiFi-сигналы должны слегка переходить границу вашего дома. Некоторое количество сигнала, которое утекает через ваш порог – это нормально, но не есть хорошо если ваш сигнал уплывает и дальше: всегда есть вероятность перехвата вашего сигнала и его использование. WiFi-сигналы частенько достигают соседних домов и далее, на улицу… И когда вы будете инсталлировать свою домашнюю WiFi-систему, то следует помнить, что местонахождение самого маршрутизатора играет не самое последнюю роль. Попробуйте найти ему место посередине комнаты, а не возле окна, что также позволит минимизировать утечку сигнала.

Шаг десятый.

Всегда стоит выключать свою линию, если вы не пользуетесь ею долгое время.

Еще одним из неплохих решением является выключения вашего сложного оборудования, когда вы вообще не пользуетесь им! Это резко снижает взлом! Естественно, довольно непрактично выключать его очень часто, но во время своих путешествий и продолжительной отлучки(уехали в командировку) отключение оборудования является наилучшим выходом. Диски компьютера не любят постоянный цикл: включение/выключение, но для широкополосных модемов и маршрутизаторов все это не так уже страшно.

И если у вас есть всего один маршрутизатор на всю линию компьютеров(Ethernet), то имеет смысл отключить всего лишь широкополосный WiFi-маршрутизатор вместо отключения ВСЕЙ компьютерной сети. Это поможет предохранить ваши компьютеры.

Вот и я стал туристом, долго выбирая куда поехать отдохнуть. В итоге начитавшись отзывов о великолепных путешествиях, купил туры в доминикану и теперь с нетерпением жду этой поездки, предвкушая отличный отдых и незабываемое путешествие.

Меняем пароль администратора

В качестве иллюстраций мы приводим скриншоты настройки роутера TP-Link. Разумеется, в маршрутизаторах других производителей меню выглядит иначе, но общая логика должна быть схожей.

Вторая проблема - открытый доступ к интерфейсу управления роутером. Обычно производители по умолчанию разрешают администрировать устройство только из локальной сети, но так бывает далеко не всегда. Обязательно проверьте, доступен ли веб-интерфейс из Интернета.

Отключаем удаленное администрирование

Как правило, для отключения удаленного администрирования нужно убрать соответствующую галочку (в нашем случае с роутером TP-Link - ввести адрес 0.0.0.0). Также имеет смысл заблокировать доступ к роутеру из Глобальной сети по Telnet или SSH , если он поддерживает данные протоколы. Опытные пользователи могут ограничить возможности управления и в локальной сети - по аппаратным адресам устройств (так называемым MAC-адресам).

Как правило, беспроводной роутер сообщает всем желающим идентификатор вашей сети Wi-Fi (SSID). При желании такое поведение можно изменить, убрав соответствующую галочку в настройках. В этом случае злоумышленникам будет сложнее взломать сеть, но при настройке беспроводного подключения вам придется на каждом устройстве вводить ее имя вручную. Этот шаг необязателен.

Отключаем Broadcast SSID

Нужно ли пускать всех желающих в беспроводную сеть при наличии дома безлимитного доступа в Интернет? Мы категорически не рекомендуем этого делать - среди «добропорядочных любителей халявы» может найтись один юный хакер, и здесь возникают : кража данных учетных записей почтовых сервисов и социальных сетей, кража данных банковских карт, заражение домашних машин вирусами и так далее.

Включаем шифрование WPA2

Кроме того, вашу сеть злоумышленники смогут использовать для совершения мошеннических действий (полиция при этом придет к вам). Так что лучше всего включить шифрование WPA2 (алгоритм WEP недостаточно надежен) и установить .

Современные беспроводные маршрутизаторы умеют не только раздавать Wi-Fi и обеспечивать узлам локальной сети доступ в Интернет - как правило, они поддерживают разнообразные протоколы, позволяющие автоматически настраивать и соединять между собой подключенные «умные устройства».

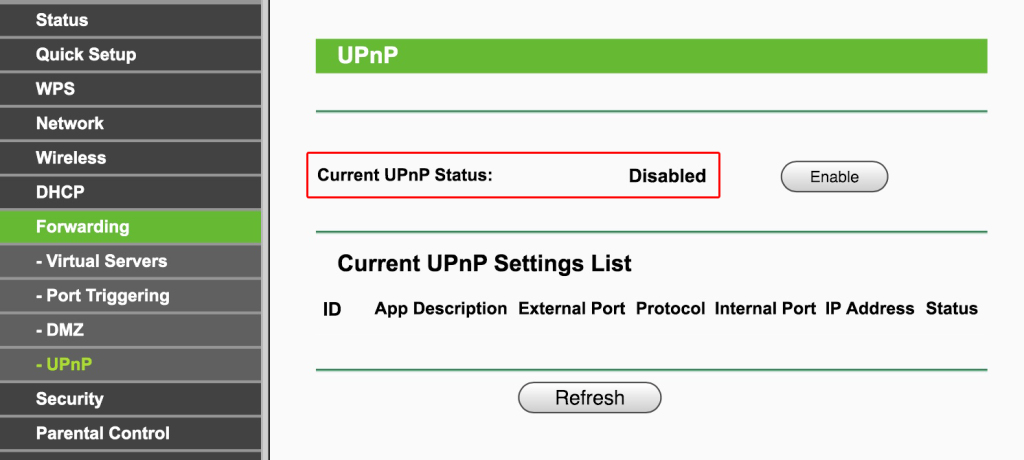

Отключаем UPnP

Universal Plug and Play (UPnP), поддержку стандартов DLNA (Digital Living Network Alliance) и тому подобные вещи лучше отключать, если вы ими не пользуетесь, - так меньше шансов стать жертвой очередной уязвимости, найденной в ПО, использующем данные функции. Вообще это универсальное правило: все лишнее стоит отключить. Если что-то из отключенного вам потребуется, просто включите обратно, это несложно.

Очень часто владельцы роутеров не следят за выходом свежих прошивок для своих устройств. Мы рекомендуем устанавливать актуальные версии встроенного ПО, скачанные с официальных сайтов производителей, - они исправляют ошибки и закрывают разнообразные уязвимости, позволяющие злоумышленникам взломать вашу сеть.

Обновляем прошивку

Инструкции по обновлению ПО обычно есть на соответствующей вкладке веб-интерфейса роутера. Вам нужно будет скачать образ прошивки, сделать резервную копию конфигурации (иногда старый файл нельзя использовать с новой прошивкой, и тогда придется настроить роутер заново), запустить процесс обновления и восстановить конфигурацию после перезагрузки.

Обновление прошивки роутера - самый простой и одновременно самый необходимый шаг

При пользовании Интернетом через беспроводные сети Wi-Fi, особенно через публичные общедоступные сети, следует принять некоторые меры предосторожности для защиты своей системы и конфиденциальных данных.

В качестве примера беспроводного роутера в статье будем рассматривать устройство TP-LINK TL-WR741N. С небольшими корректировками или без, статья актуальна для всех распространённых моделей домашнего беспроводного сетевого оборудования.

1. Смените предустановленный пароль для доступа к роутеру.

По умолчанию для доступа к разным моделям сетевого оборудования используются стандартные заводские логины и пароли, которые легко подобрать или найти в интернете.

Получив доступ к вашему роутеру, злоумышленник сможет сделать с вашим соединение многое, от банального использования вашей до прослушивания и изменения сетевого траффика, что, по понятным причинам, крайне нежелательно.

Пароль меняется через Web интерфейс роутера — заходя по адресу 192.168.1.1, выбираем меню «Системные инструменты» -> «Пароль», где заменяем стандартный логин «admin» своим, то же делаем и с паролем «admin».

Новые логин и пароль желательно записать в безопасном месте или запомнить.

2. Обновите встроенное программное обеспечение (прошивку) роутера.

Данный пункт напрямую не связан с , но всё же он может быть желательным. Более новая версия прошивки роутера может содержать исправления, направленные на повышение безопасности и устранение уязвимостей.

Последнюю версию прошивки качаем с официального сайта производителя оборудования.

Меню «Системные инструменты» — > «Обновление встроенного ПО» и выбираем скачанный файл с прошивкой.

Обновление встроенного ПО роутера не следует выполнять, подключившись к нему по Wi-Fi. При беспроводном подключении возможна некорректная установка прошивки и последующие проблемы с работой роутера. Данное действие желательно проводить, подключив роутер через кабель.

3. Отключаем объявление роутером имени вашей точки доступа.

Итак, вы обзавелись Wi-Fi роутером – это дает вам удобный и не менее быстрый доступ к интернету из любой точки вашего дома или квартиры, что уже отлично. Как правило, большинство пользователей приобретает устройство раздачи сами и бывает, что почти не настраивают, разве что только корректируют основные настройки для оптимальной работы. Однако не стоит забывать, что настройка безопасности Wi-Fi необходима, если вы не хотите незваных гостей в своей сети и сопутствующей им головной боли.

Если не позаботиться о надлежащей настройке определенных параметров, к вашей сети будут подключаться и тянуть приличную долю скорости на себя, могут перенастроить роутер или же вовсе добраться до вашего компьютера, если на другой стороне заинтересованный человек с определенными навыками взлома.

Вывод таков: если не обезопасить себя, рано или поздно это может сыграть с вами злую шутку; особенно это актуально для мест, где Wi-Fi может стать почти что общественным, – многоэтажные дома, дома рядом с парками и так далее.

Где искать настройки роутера

Если вы только купили устройство и еще ничего не меняли, но хотите хотя бы минимально обезопасить свою беспроводную сеть, вам нужно будет выполнить действия, описанные ниже.

Для начала откройте браузер, который у вас есть на компьютере. Находим вверху адресную строку и вводим значения 192.168.1.1. Если не выходит, меняем первую единицу на ноль, получается 192.168.0.1. Конечно, могут быть ситуации, когда производитель поменял стандартный адрес: в этом случае вы найдете его либо на наклейке устройства, либо на коробке.

Следующее окно, которое вы увидите, будет предназначено для логина и пароля: по умолчанию это слово admin, или снова-таки уточняем на наклейке устройства. Кстати, первая и самая примитивная причина уязвимости – оставить на маршрутизаторе стандартные данные для входа.

Ну и вот теперь, когда вы уже попали внутрь, начинается самое интересное - настройка безопасности Wi-Fi.

Как себя обезопасить

Мы будем показывать все на примере модема TP-Link. И первую очередь сменим логин и пароль.

Находим слева пункты меню и там выбираем «Системные инструменты», а далее в подменю – пункт «Пароль». Тут мы вписываем в первые два поля старые данные, затем новый логин и два раза новый пароль. После чего нам остается только нажать на «Сохранить».

Продолжаем усиливать безопасность Wi-Fi и меняем или SSID. Тут мы отправляемся во вкладку «Беспроводной режим» и далее действуем, как показано на скриншоте. Важно использовать в названии латиницу и цифры – кириллицу вообще не используем.

В некоторых устройствах также есть особый параметр – сокрытие имени сети, благодаря чему после первой правильной настройки вам уже ничего не придется вводить вручную: компьютер или планшет будут подключаться автоматически, и никто не сможет попасть в интернет без разрешения даже с вашего компьютера.

Третье действие, которое направлено на , это смена шифрования – тут все и так понятно. Использовать WEP-шифрование нет смысла, так как оно прилично устарело и имеет много изъянов.

Здесь мы ищем «Основные настройки», затем «Беспроводной режим» и в нем пункт «Защита беспроводного режима». На вкладке рекомендуем использовать WPA-PSK/WPA2-PSK. Теперь снова сохраняем.

Еще одна функция, которая необходима только в 10% случаев, но создает серьезную брешь, – это WPS: находим отдельную вкладку с ним и отключаем, после чего снова сохраняем изменения.

Теперь у нас на очереди такой аспект безопасности Wi-Fi, как защита IP с помощью Firewall. Конечно же, на всех компьютерах, которые будут подключены к сети, также должны быть включены файерволы и установлено антивирусное программное обеспечение.

Статьи по теме

Идем во вкладку «Безопасность», там нас интересует «Базовая защита». Здесь нам нужен «Межсетевой экран SPI», напротив которого мы отмечаем пункт «Активировать». Это дает нам еще один плюсик на пути к относительной защищенности.

На крайний случай, если кто-то все же может подобрать пароль, есть такой вариант, как фильтрация по адресам MAC – включив ее, вы можете еще больше повысить безопасность раздачи Wi-Fi путем строгого ограничения доступа к нему. По сути, подключаться смогут только занесенные в список устройства, а другим вход будет закрыт при любых условиях.

Находим пункт «Беспроводной режим» и подпункт «Фильтрация MAC-адресов». Тут нам нужно кликнуть по кнопке «Включить» и выбрать пункт «Разрешить». Теперь внизу находим кнопку «Добавить» и выписываем необходимые адреса: не забываем называть устройства, чтобы было удобнее разбираться.